Akár 15% kedvezménnyel válogathatsz Wacom kijelzős és kijelző nélküli táblák közül a márciusi akció alatt, használd ki!

Amikor az "elég jó" NEM elég

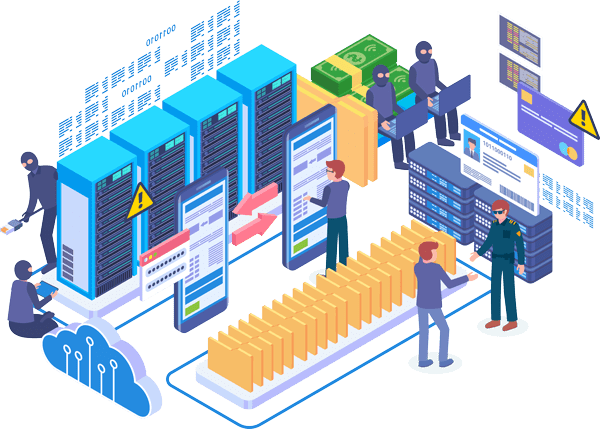

Az Ultimate kifejezetten a korlátozott erőforrásokkal rendelkező szervezetek számára készült, átfogó védelmet nyújtó megoldás, amely páratlanul egyszerű használatot kínál, ésszerű áron.

A biztonság javítása

A komplexitás csökkentése

| Rendszer | Mac OS X 10.11 vagy újabb |

| Processzor | 1 GHz |

| Memória | 1 GB a kliens, 2 GB a szerver oldalon |

| Tárhely | 100 MB |

| Képernyő | 1024x768 |

| Egyéb |

|

Windows:

| Rendszer | Windows 7 vagy újabb, Windows Server 2008 R2 vagy újabb |

| Processzor | 1 GHz |

| Memória | 1 GB a kliens, 2 GB a szerver oldalon |

| Tárhely | 100 MB |

| Képernyő | 1024x768 |

| Egyéb |

|

Irányított észlelés és reagálás 24x7x365-ös felügyelet szakértőink által, akik az Ön nevében elemzik, reagálnak és orvosolják a fenyegetéseket (még azokat is, amelyek elkerülik a technológiai észlelést).

31 napos visszanézés szakértői csapat által, ami a támadások megállítása érdekében a kompromittálódás jeleit keresi, és az észlelések és riasztások finomítását végzi a jövőre tekintve.

Végpont-érzékelés és -reagálás Díjnyertes megoldás, amely folyamatos aktív észlelést és reagálást, gyanús tevékenységek felügyeletét, integrált felhő sandboxot és Ransomware Rollbacket biztosít.

Kezelt fenyegetésvadászat Automatizált riasztási pásztázás, amely az EDR-adatokat külső és belső fenyegetésinformációs forrásokkal vetíti össze, rangsorolja a fenyegetéseket, és a legkritikusabbakat egyértelmű, lépésről lépésre történő válaszadási útmutatással eszkalálja.

Végpontvédelem Mélyreható védelem, amely megállítja a szignatúra-alapú, fájl nélküli és nulladik napi támadásokat, mielőtt azok beszivárognának a rendszerbe.

Sebezhetőségi értékelés Igény szerinti vagy ütemezett vizsgálatok futtatása az operációs rendszer és az alkalmazások sebezhetőségének felkutatására.

Patch menedzsment Automatizálja a javítási folyamatot a potenciális hozzáférési pontok elzárása érdekében.

Alkalmazásblokkolás Egyszerűen blokkolja az engedély nélküli programokat az elfogadható használatra vonatkozó irányelvek érvényesítéséhez.

Webhelytartalom-szűrés a nem megfelelő, gyanús és rosszindulatú webhelyek teljes kategóriáinak blokkolásával.

Incidensreagálás A saját fejlesztésű Linking Engine-re épül, amely nemcsak eltávolítja a rosszindulatú programok futtatható fájljait, hanem megtalálja és automatikusan törli az összes kapcsolódó fájlt és módosítást, hogy megakadályozza az újrafertőzést.

31 napos visszatekintés szakértői csapat által, ami a támadások megállítása, valamint az észlelések és riasztások finomítása érdekében a támadások veszélyeztetettségére utaló jelek után kutat.

Akár 15% kedvezménnyel válogathatsz Wacom kijelzős és kijelző nélküli táblák közül a márciusi akció alatt, használd ki!

A JetBrains új fejlesztői környezetében, az Air-ben, a legnépszerűbb AI agent-ek (Claude, Codex, Gemini, Junie) párhuzamosan, elszeparáltan dolgoznak a kezed alá.

Ismerd meg, hogyan tanítható az etikus és jogtiszta generatív AI az Adobe Firefly, Photoshop és Express segítségével!