Az erőforrásaink megszerzése miatt feltört gépek után, most hamis kriptovaluta tőzsdei alkalmazás tűnt fel a Google Play áruházban

A kiberbűnözők módszerei és céljai változatosak. Egyes esetekben a kriptovaluta forgalom alapját képező kriptovaluta bányászathoz szükséges erőforrást szeretnék megszerezni. Ennek legutóbbi nagy vihart kavart esete idén szeptemberben volt, amikor a támadók rosszindulatú JavaScriptet juttattak be videómegosztó, és böngészőben futó játékoldalakba azért, hogy a bányászathoz szükséges számítási erőforrást megszerezzék a feltört, foltozatlan gépeken futó böngészőkön keresztül.

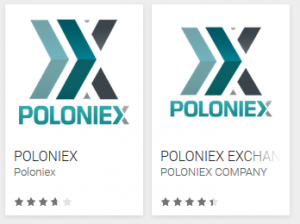

A másik módszer közvetlenül a már megszerzett kriptovalutánkat próbálja eltulajdonítani az ismert adatlopó trükkökkel. Most a népszerű Poloniex kriptovaluta tőzsde felhasználói váltak ilyen adatlopó alkalmazások célpontjaivá. A két hamis program hivatalos Poloniex mobilalkalmazásnak álcázva magát tűnt fel a Google Play hivatalos áruházában, amelynél a támadók a kriptovalutához kapcsolódó belépőkódok ellopása mellett még a felhasználók Gmail fiókjainak hozzáférését is megpróbálták megszerezni. A kártevőket tartalmazó alkalmazásokat az ESET szakembereinek jelzése után eltávolították az áruházból, de így is közel 5 500 felhasználó telepítette azokat. A Poloniex a világ egyik vezető kriptovaluta tőzsdéje, amely kiemelten vonzó célpont a csalók számára. Ennél az incidensnél a hivatalos mobilalkalmazás hiányát használták ki a kiberbűnözők, és nemes egyszerűséggel létrehoztak egy ilyet a cég nevével visszaélve.

A hamis alkalmazások

Az első rosszindulatú alkalmazás POLONIEX néven jelent meg a Google Play áruházban. Augusztus 28 és szeptember 19 között közel 5 000 felhasználó telepítette a hamis alkalmazást a vegyes értékelés és a negatív visszajelzések ellenére.

A második alkalmazás POLONIEX EXCHANGE néven volt elérhető az áruházban. Október 15-én tűnt fel a Google Play kínálatában, és közel 500 felhasználó telepítette, mielőtt eltávolították az ESET szakembereinek figyelmeztetése után.

Hogyan működik?

Ahhoz, hogy sikeresen átvegyék az irányítást a felhasználók Poloniex fiókja felett, a támadóknak először a belépési adatokat kell megszerezniük, majd a kapcsolódó email fiókhoz kell hozzáférniük, végül megfelelően álcázniuk kell a rosszindulatú alkalmazást, hogy ne keltsen gyanút a felhasználókban.

A folyamat az alkalmazás elindításával kezdődik, amikor a hamis Poloniex ablak a belépési adatokat kéri. Ha a felhasználó gyanútlanul beírja ezeket, és rákattint a „Bejelentkezés” gombra, akkor adatait a program elküldi a bűnözőknek. Ha a Poloniex fiókhoz kétfaktoros azonosítás van rendelve, akkor a felhasználó biztonságban van, ehhez ugyanis nem fér hozzá a program.

Ezek után a Gmail fiók adatainak megszerzési kísérlete következik, szintén egy hamis, adathalász belépőablak segítségével. Ha a bűnözők megszerzik a kívánt adatokat, akkor észrevétlenül indíthatnak tranzakciókat az áldozat fiókjából.

Hogyan védekezhetünk?

Ha telepítettük az egyik, vagy mindkét alkalmazást, akkor elsőként törölnünk kell azokat. Utána meg kell változtatni mind a Poloniex fiók, mind a Gmail fiók jelszavát, és ahol lehet kétfaktoros azonosítást kell beállítani.

Általánosságban pedig az alábbi lépések segíthetnek az átverések elkerülésében:

További információ és elemzés a WeLiveSecurity blog bejegyzésben.

(Eset.hu)

Figyelem! A tartalom legalább 2 éve nem frissült! Előfordulhat, hogy a képek nem megfelelően jelennek meg.